Øvelse 49 – MITRE ATT&CK: Taktikker, Teknikker, Mitigering og Detektering¶

Information¶

Formålet med denne øvelse er at opnå forståelse for, hvordan MITRE ATT&CK kan anvendes som et analytisk rammeværk til at strukturere og analysere angriberes adfærd.

Øvelsen har fokus på:

- Grundlæggende forståelse af begreber anvendt i MITRE ATT&CK

- Forståelse af rammeværkets struktur (taktik, teknik, procedure)

- Anvendelse af TTP’er til analyse og prioritering

Målet er, at I bliver i stand til selvstændigt at navigere i MITRE ATT&CK og anvende rammeværket som kilde og reference i analysearbejde.

Øvelsen danner fundament for senere arbejde med:

- Observerbarhed

- Detektion

- SIEM og IDS

- Design af detekteringsregler

MITRE ATT&CK er ikke en liste over værktøjer, men en struktureringsmodel for observeret angriberadfærd.

Øvelsen ligger primært på et videns- og forståelsesniveau og har til formål at opbygge et begrebsmæssigt fundament.

De teknikker og begreber, der introduceres her, vil senere blive anvendt i praksis, når vi arbejder med loganalyse og detektion i Wazuh.

Baggrund¶

MITRE ATT&CK er en struktureret og empirisk baseret model over observeret angriberadfærd dokumenteret i virkelige sikkerhedshændelser.

ATT&CK er ikke en liste over exploits eller konkrete værktøjer. Det er en systematiseret strukturering af adfærdsmønstre, der er observeret og dokumenteret gennem cyber threat intelligence.

Rammeværket organiserer denne adfærd i tre centrale niveauer:

- Taktikker (angriberens mål)

- Teknikker (metoder til at opnå målet)

- Procedurer (konkrete implementeringer af teknikker)

Formålet er at skabe et fælles sprog og en analytisk struktur til at beskrive, kategorisere og analysere angriberadfærd.

Se mere god information: https://26f-its-syssec-378707.gitlab.io/exercises/49_Mitre_ATT_CK/

TTP'er som abstraktionsniveauer¶

TTP’er (Taktik, Teknik og Procedure) kan forstås som tre forskellige abstraktionsniveauer, der strukturerer angriberadfærd.

Disse niveauer gør det muligt at bevæge sig mellem det konkrete og det overordnede:

- Proceduren er det observerbare spor i systemet

- Teknikken beskriver metoden bag handlingen

- Taktikken repræsenterer angriberens overordnede mål

Analyse i systemsikkerhed starter typisk med det konkrete (procedure) og bevæger sig opad mod teknik og taktik.

MITRE ATT&CK som analytisk ramme¶

Efter gennemgangen af TTP-strukturen kan vi nu se, hvordan rammeværket anvendes i praksis.

Analyse med MITRE bevæger sig typisk gennem tre niveauer:

Operationelt niveau¶

Vi starter med det observerbare – proceduren.

Det kan være en kommando, en ændring i filrettigheder eller en loghændelse.

Taktisk niveau¶

Herefter kategoriseres handlingen:

- Hvilken teknik beskriver adfærden?

- Hvilken taktik understøtter den?

Strategisk niveau¶

Til sidst vurderes den bredere betydning:

- Hvilke trusselsaktører anvender teknikken?

- Hvor relevant er den i vores kontekst?

- Skal vi prioritere mitigering, detektion eller begge?

Instruktioner¶

I skal nu anvende rammeværket ved at udforske MITRE ATT&CK database gennem en række undersøgelser.

Undersøg TA0004 – Privilege Escalation

-

Hvad beskriver denne taktik?

- Hvilket overordnet mål har angriberen?

- Hvor i et angrebsforløb kan den forekomme?

- Undersøg T1548 – Abuse Elevation Control Mechanism

-

Hvad beskriver teknikken?

- Hvilke underteknikker findes?

- Hvilke systemmekanismer kan misbruges?

- Undersøg M1026 – Privilege Separation

-

Hvad er formålet med denne mitigering?

- Hvordan relaterer den sig til T1548?

- Undersøg relationen mellem ATT&CK og CTI

-

Hvad kan man finde om grupper i ATT&CK?

- Hvad betyder APT?

- Hvordan relaterer grupper sig til teknikker?

Løsning¶

- Undersøg TA0004 – Privilege Escalation

- Hvad beskriver denne taktik?

- Privilege Escalation consists of techniques that adversaries use to gain higher-level permissions on a system or network.

- Hvilket overordnet mål har angriberen?

- The adversary is trying to gain higher-level permissions.

- Hvor i et angrebsforløb kan den forekomme?

- Common approaches are to take advantage of system weaknesses, misconfigurations, and vulnerabilities

- Undersøg T1548 – Abuse Elevation Control Mechanism

- Abuse Elevation Control Mechanism, Technique T1548 - Enterprise | MITRE ATT&CK®

- Hvad beskriver teknikken?

- Adversaries may circumvent mechanisms designed to control elevate privileges to gain higher-level permissions

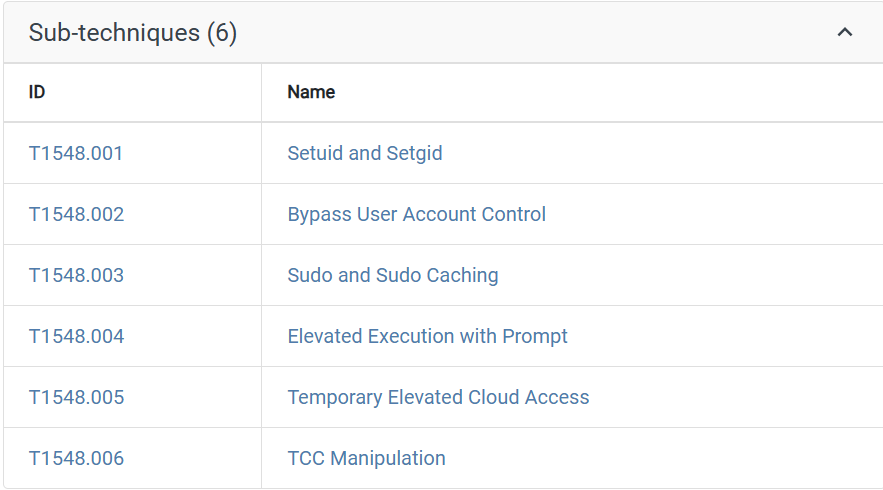

- Hvilke underteknikker findes?

- Hvilke systemmekanismer kan misbruges?

- Hvad beskriver denne taktik?

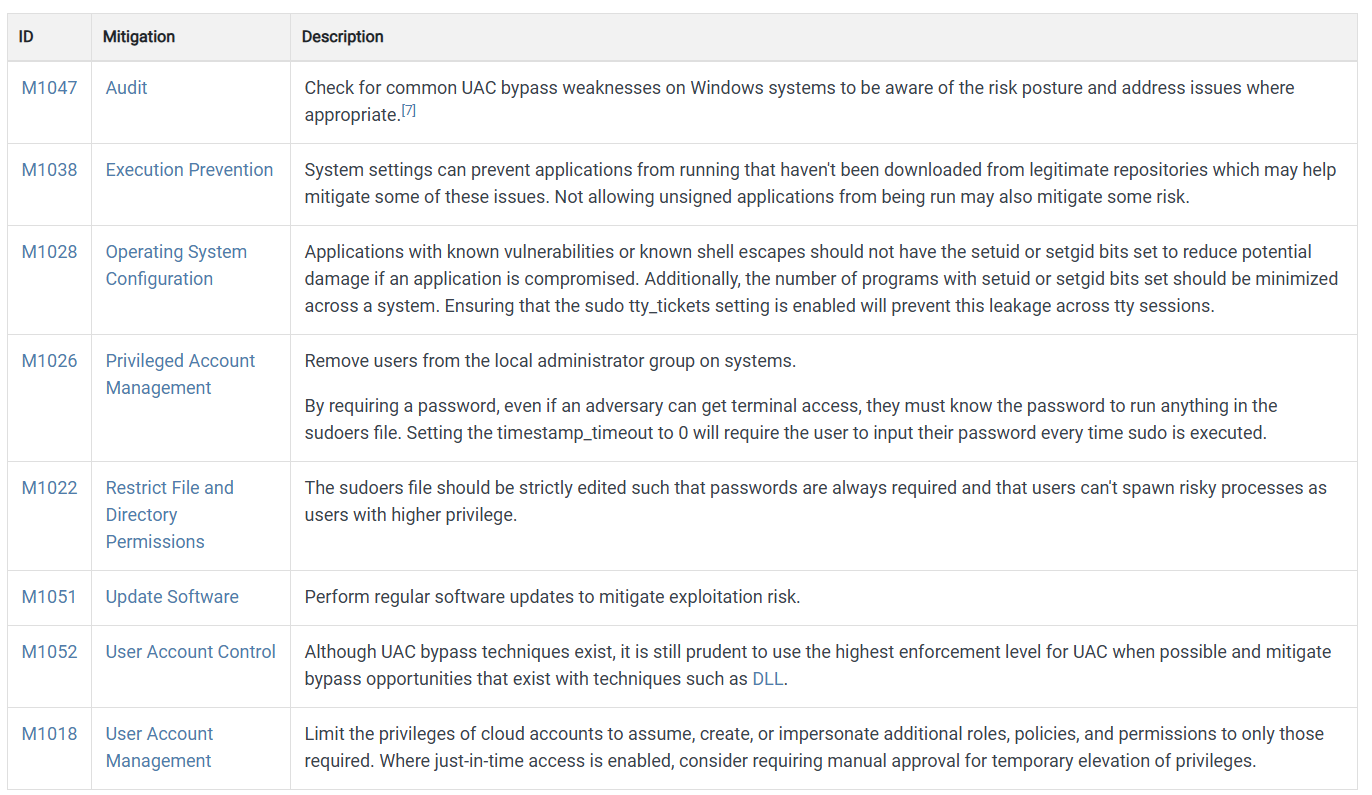

- Undersøg M1026 – Privilege Separation

- https://attack.mitre.org/mitigations/M1026/

- Hvad er formålet med denne mitigering?

- Privileged Account Management focuses on implementing policies, controls, and tools to securely manage privileged accounts (e.g., SYSTEM, root, or administrative accounts)

- Hvordan relaterer den sig til T1548?

- Den forebygger det, som T1548 vil udnytte.

- Undersøg relationen mellem ATT&CK og CT

- Hvad kan man finde om grupper i ATT&CK

- For hver “Group” kan man typisk finde:

- Alias/navne brugt af forskellige leverandører

- Motivation og mål

- Kendte kampagner/operationer

- Anvendte teknikker (med evidens fra observationer)

- Anvendt software/værktøjer

- Beskrivelse af adfærd og TTP’er (tactics, techniques, procedures)

- Eksempel på gruppe: APT28

- For hver “Group” kan man typisk finde:

- Hvad betyder APT?

- APT = Advanced Persistent Threat

- Advanced: avancerede, tilpassede metoder

- Persistent: langvarig, målrettet tilstedeværelse

- Threat: organiseret og kapabel aktør (ofte statssponsoreret)

- APT = Advanced Persistent Threat

- Hvordan relaterer grupper sig til teknikker?

- ATT&CK dokumenterer hvilke teknikker konkrete grupper har anvendt i virkelige angreb.

- Relation: Gruppe anvender teknik for at opnå taktik.

- Praktisk anvendelse:

- Man kan prioritere forsvar og detection ud fra de teknikker, en bestemt gruppe historisk bruger.

- Hvad kan man finde om grupper i ATT&CK

Refleksionsspørgsmål¶

- Hvad er forskellen på taktik, teknik og procedure?

- Proceduren er det observerbare spor i systemet

- Teknikken beskriver metoden bag handlingen

- Taktikken repræsenterer angriberens overordnede mål

- Hvorfor er det nyttigt at strukturere angriberadfærd?

- For at man forstår de angrebsvektorer, som trusselsaktørerer anvender, så man bedst muligt kan forebygge imod angreb.

- Hvordan kan MITRE ATT&CK hjælpe med at skabe overblik?

- Fordi at det er en systematiseret strukturering af adfærdsmønstre, der er observeret og dokumenteret gennem CTI.

- Hvordan hænger ATT&CK og CTI sammen?

- CTI beskriver trusselsaktører, deres mål og observerede angreb.

- CTI-fund mappes til ATT&CK for at gøre angriberadfærd sammenlignelig

- ATT&CK& strukturer denne viden om standardiserede taktikker og teknikker.

- CTI beskriver trusselsaktører, deres mål og observerede angreb.