Øvelse 28 - CIA modellen¶

Information¶

CIA modellen er central i arbejdet med informationssikkerhed. Hvor modellen stammer fra er der uenighed om, men modellen er simpel og kan bruges mange steder i arbejdet med sikkerhed.

På dansk er modellen oversat til FIT, men det er mest udbredt at anvende den engelske betegnelse.

C står for Confidentiality (Fortrolighed) I står for Itegrity (Itegritet) A står for Availability (Tilgængelighed)

Formålet med denne øvelse er at blive bekendt med CIA modellen.

Instruktioner¶

Øvelsen skal laves som gruppe/team

- Læs om CIA modellen i bogen "IT-Sikkerhed i praksis, en introduktion" kapitel 2.

- Vælg et af følgende scenarier som i vil vurdere i forhold til CIA:

- En password manager (software)

- En lægeklinik (virksomhed)

- Dine data på computere og cloud (...)

- Energileverandør (kritisk infrastruktur)

- Vurder, prioitér scenariet i forhold til CIA modellen. Noter og begrund jeres valg og overvejelser.

- Hvilke(n) type hacker angreb vil være mest aktuelt at tage forholdsregler imod? (DDos, ransomware, etc.)

- Hvilke forholdsregler kan i tage for at opretholde CIA i jeres scenarie (kryptering, adgangskontrol, hashing, logging etc.)

- Hver gruppe fremlægger det de er kommet frem til og alle giver feedback.

Løsning¶

- Valgt: En lægeklinik (virksomhed)

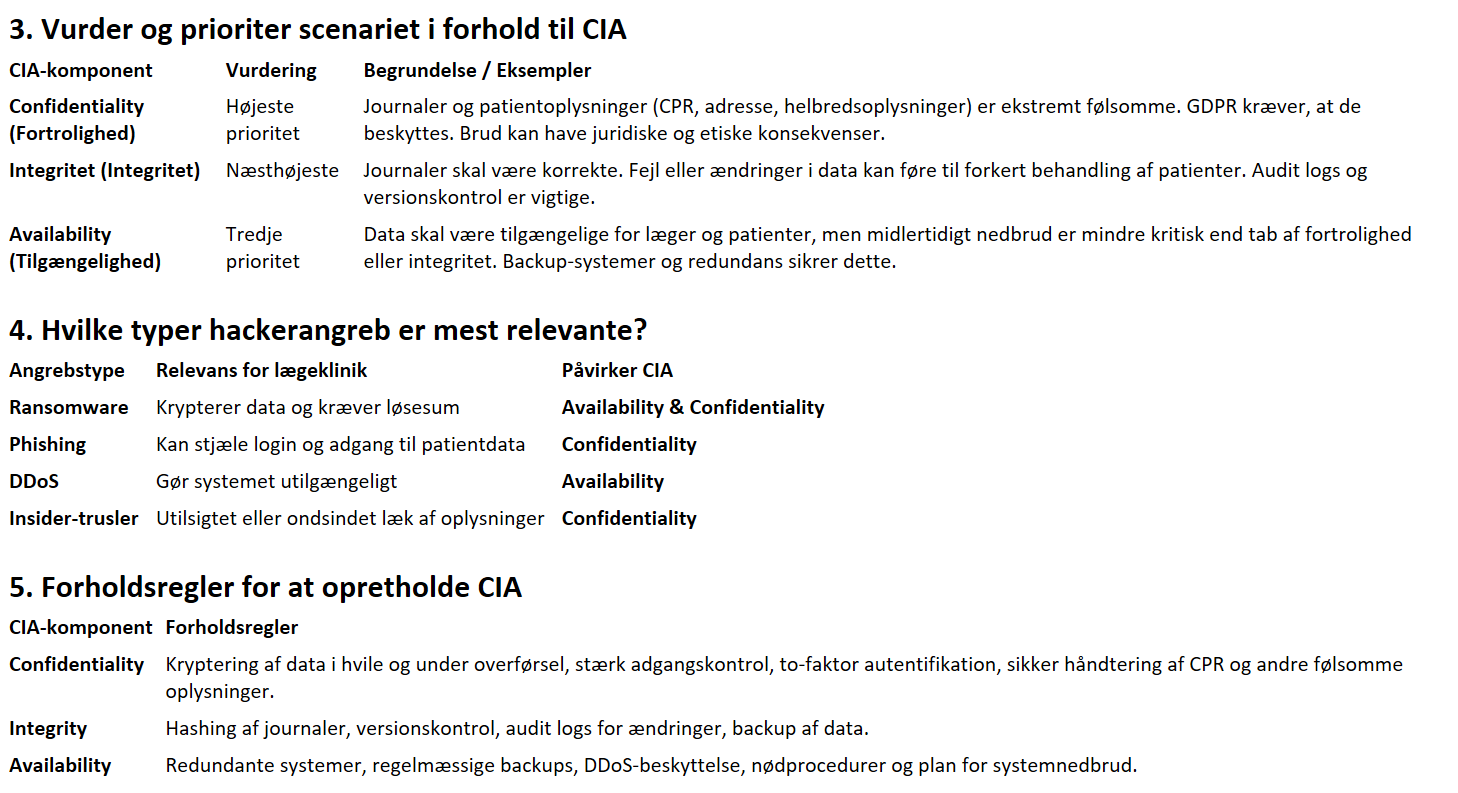

- Vurdering:

- Confidentiality (Fortrolighed)

- Journaler om personer

- Følsomme personoplysninger (cpr, adresse, m.m.)

- GDPR

- Integrity (Integritet)

- Det vigtigt, at dataen i f.eks. jorunaler ikke ændres.

- Availability (Tilgængelighed)

- Dataen skal være tilgængelig, når den bliver efterspurgt.

- Confidentiality (Fortrolighed)

- Forholdsregler mod hackerangreb

- Eftersom Availability (Tilgængelighed) i CIA modellen siger, at dataen skal være tilgængelig skal der sikres mod DDoS.

- Der skal også sikres mod ransomware, da der er mange personfølsomme oplysninger, som behandles.

- Der skal også trænes mod phishing m.m.

- Opretholdelse af CIA

- Der skal tages hånd om dem alle.

Vurdering af vores besvarelse og bedre opsat af chatten.¶